Tэта статья проведет вас через этапы установки SSL-сертификата на Nginx и настройки автоматического перенаправления с HTTP:// на HTTPS://.

1. Загрузите сертификаты на сервер, где размещён ваш сайт

После завершения генерации CSR и активации SSL, вы получите zip-файл с сертификатами Sectigo (ранее известной как Comodo) по электронной почте. Также их можно скачать в панели управления вашего аккаунта NiceNic.

Примечание: Если при активации сертификата вы выбрали сервер NGINX, вы получите zip-файл, содержащий файл сертификата с расширением '.crt' и файл цепочки удостоверяющего центра (CA bundle) с расширением '.ca-bundle'.

Загрузите оба файла на ваш сервер любым удобным способом, например, используя FTP-клиент.

Также вы можете скачать Bundle файл для каждого сертификата, следуя инструкциям здесь.

2. Объедините все сертификаты в один файл

Все сертификаты (Твой_Доменное имя.crt и Твой_Доменное имя.ca-bundle) необходимо объединить в один файл с расширением '.crt'.

В начале файла должен идти сертификат вашего домена, затем — цепочка сертификатов (CA Bundle).

Перейдите в директорию, куда вы загрузили файлы сертификатов. Выполните следующую команду для объединения файлов:

$ cat Твой_Доменное имя.crt Твой_Доменное имя.ca-bundle >> Твой_Доменное имя_chain.crt

Обратите внимание, что если файлы сертификатов были скачаны из вашего аккаунта NiceNic, оптимальная команда будет:

$ cat Твой_Доменное имя.crt > Твой_Доменное имя_chain.crt ; echo >> Твой_Доменное имя_chain.crt ; cat Твой_Доменное имя.ca-bundle >> Твой_Доменное имя_chain.crt

3. Создание отдельного серверного блока Nginx или изменение существующего конфигурационного файла

Для установки SSL-сертификата на Nginx необходимо указать серверу, какие файлы использовать, сделав это либо а) созданием нового конфигурационного файла, либо б) редактированием существующего.

а) Добавляя новый конфигурационный файл для сайта, вы гарантируете отсутствие проблем с отдельным файлом конфигурации. Кроме того, будет намного проще устранять неполадки, если возникнут проблемы с новой конфигурацией.

Рекомендуем создать новый конфигурационный файл в следующей папке:

/etc/nginx/conf.d

Это можно сделать с помощью команды:

sudo nano /etc/nginx/conf.d/Your_Доменное имя*-ssl.conf

Где Your_Доменное имя*-ssl.conf — имя создаваемого файла.

Далее скопируйте и вставьте один из приведённых ниже серверных блоков для порта 443 и отредактируйте пути. Убедитесь, что имя сервера и путь к корню веб-сайта совпадают в обоих серверных блоках для порта 80 и порта 443. Если есть другие важные параметры, которые необходимо сохранить, перенесите их также в новый серверный блок.

б) Отредактируйте стандартный конфигурационный файл веб-сервера под названием nginx.conf. Он должен находиться в одной из следующих папок:

/usr/local/nginx/conf

/etc/nginx

/usr/local/etc/nginx

Для поиска файла можно использовать команду:

sudo find / -type f -iname "nginx.conf"

После нахождения откройте файл командой:

sudo nano nginx.conf

Затем скопируйте и вставьте один из серверных блоков для порта 443, приведённых ниже, и отредактируйте пути согласно вашему серверному блоку для порта 80 (с совпадающими именем сервера, путём к корню веб-сайта и важными параметрами). В качестве альтернативы можно скопировать серверный блок для порта 80, вставить его ниже, изменить порт и добавить необходимые директивы SSL.

Выберите серверный блок:

Ниже приведён серверный блок для вашей версии Nginx.

Примечание: Чтобы проверить версию Nginx, выполните команду:

sudo nginx -v

Примечание: Замените имена файлов, например Твой_Доменное имя_chain.crt, в серверном блоке на ваши данные и измените пути к ним, используя/path/to/.

Серверный блок для Nginx версии 1.14 и ниже:

server {

listen 443;

ssl on;

ssl_certificate /path/to/certificate/Твой_Доменное имя_chain.crt;

ssl_certificate_key /path/to/Твой_private.key;

root /path/to/webroot;

server_name Твой_Доменное имя.com;

}

Примечание: В такой конфигурации можно указать несколько имён хостов, если нужно, например:

server {

listen 443;

ssl on;

ssl_certificate /path/to/certificate/Твой_Доменное имя_chain.crt;

ssl_certificate_key /path/to/Твой_private.key;

root /path/to/webroot;

server_name Твой_Доменное имя.com www.Твой_Доменное имя.your;

}

Серверный блок для Nginx версии 1.15 и выше:

server {

listen 443 ssl;

ssl_certificate /path/to/certificate/Твой_Доменное имя_chain.crt;

ssl_certificate_key /path/to/Твой_private.key;

root /path/to/webroot;

server_name Твой_Доменное имя.com;

}

ssl_certificate должен указывать на файл с объединёнными сертификатами, созданный ранее.

ssl_certificate_key должен указывать на приватный ключ, который был сгенерирован вместе с CSR.

Вот несколько советов, как найти приватный ключ на Nginx.

Важно: Для сертификатов Multi-Домен или Wildcard необходимо добавить отдельный серверный блок для каждого домена/поддомена, включённого в сертификат. Убедитесь, что вы указываете нужный домен/поддомен вместе с путями к тем же файлам сертификатов в серверном блоке, как описано выше.

После добавления соответствующего серверного блока в файл сохраните изменения. Затем можно проверить правильность изменений следующими шагами.

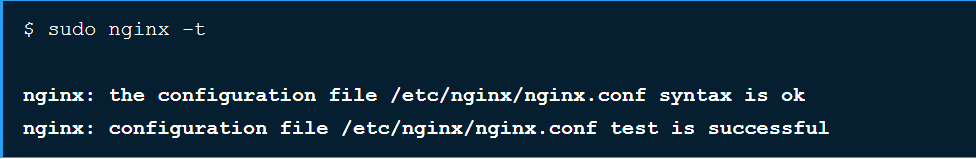

Выполните команду для проверки синтаксиса конфигурационного файла:

sudo nginx -t

Если будут ошибки, тщательно проверьте, правильно ли вы следовали инструкции. При возникновении вопросов обращайтесь в нашу службу поддержки.

Совет: чтобы найти логи ошибок для устранения проблем, выполните:

sudo nginx -T | grep 'err Или_log'

Если указанных файлов нет, они закомментированы или не указаны логи ошибок, проверьте системный лог по умолчанию:

tail /var/log/nginx/err Или.log -n 20

Если сервер отображает успешный тест, перезапустите Nginx командой для применения изменений:

sudo nginx -s reload

Теперь ваш SSL-сертификат установлен. Вы можете проверить установку здесь.

Важные примечания:

Иногда после установки SSL-файла, объединённого через командную строку, может появиться ошибка 'Nginx/Apache err Или: 0906D066:PEM routines:PEM_read_bio:bad end line'. В таком случае решение описано в руководстве по ссылке.

Другая распространённая проблема на этом этапе — ошибка 'Nginx SSL: err Или:0B080074:x509 certificate routines: X509_check_private_key:key values mismatch'. Подробнее о ней и способах устранения читайте в этой статье.

4. Настройка перенаправления HTTPS

Рекомендуем установить перенаправление с HTTP на HTTPS. Это гарантирует, что посетители вашего сайта смогут получить доступ только к защищённой версии вашего сайта.

Для этого добавьте одну строку в конфигурационный файл с серверным блоком для порта 80.

Советы:

Вы можете использовать одну из следующих команд для поиска включённых в данный момент конфигурационных файлов:

sudo nginx -T | grep -iw "configuration file"

sudo nginx -T | grep -iw "include"

Стандартные пути к файлам конфигурации:

на Linux ОС на базе RHEL: /etc/nginx/conf.d/default.conf

на Linux ОС на базе Debian: /etc/nginx/sites-enabled/default

Вы можете открыть файлы, чтобы проверить, какой содержит нужный серверный блок. Для этого выполните:

sudo nano name_of_the_file

Когда найдете файл с серверным блоком для порта 80 (стандартный HTTP порт), добавьте в него следующую строку:

return 301 https://$server_name$request_uri;

Примечание: Правило перенаправления должно быть введено последней строкой в серверном блоке.

- return — основная директива для использования.

- 301 означает постоянное перенаправление (302 — временное).

- https — указанный тип схемы (явный вместо переменной $scheme).

- $server_name будет использовать домен, указанный в директиве server_name.

- $request_uri используется для сопоставления путей запрашиваемых страниц/частей сайта (всё после имени домена).

Постоянное перенаправление на HTTPS

server {

listen 80;

server_name Твой_Доменное имя.com www.Твой_Доменное имя.your;

return 301 https://$server_name$request_uri;

}

Постоянное перенаправление на HTTPS без www

server {

listen 80;

server_name Твой_Доменное имя.com www.Твой_Доменное имя.your;

return 301 https://Твой_Доменное имя.com$request_uri;

}

Постоянное перенаправление на HTTPS с www

server {

listen 80;

server_name Твой_Доменное имя.com www.Твой_Доменное имя.your;

return 301 https://www.Твой_Доменное имя.your$request_uri;

}

Временное перенаправление на HTTPS без www

server {

listen 80;

server_name Твой_Доменное имя.com www.Твой_Доменное имя.your;

return 302 https://Твой_Доменное имя.com$request_uri;

}

Подробнее о вариантах перенаправления в Nginx вы можете узнать здесь.

- Доменные имена

- Регистрацияing Доменами

- Доменные реселлеры

- Цены на домены

- Проверка Whois

- Компания

- О NiceNIC

- Новости доменов

- Способы оплаты

- Соглашения

- Поддержка клиентов

- Центр помощи

- Отправить запрос

- Свяжитесь с нами

- Сообщить об абузе